W powszechnym odbiorze dezinformacja kojarzy się z polityką, wojną informacyjną czy teoriami spiskowymi. Jednak dla współczesnych cyberprzestępców fałszywa informacja to przede wszystkim narzędzie pracy. Równie ważne jak złośliwy kod czy fałszywa strona logowania.

Służy stworzeniu wiarygodnego kontekstu, który ma wywołać emocje, uśpić czujność i skłonić do oczekiwanego przez sprawcę zachowania: kliknięcia w link, podania hasła lub wykonania przelewu.

Jak cyberprzestępcy wykorzystują mechanizmy dezinformacji do kradzieży danych i pieniędzy

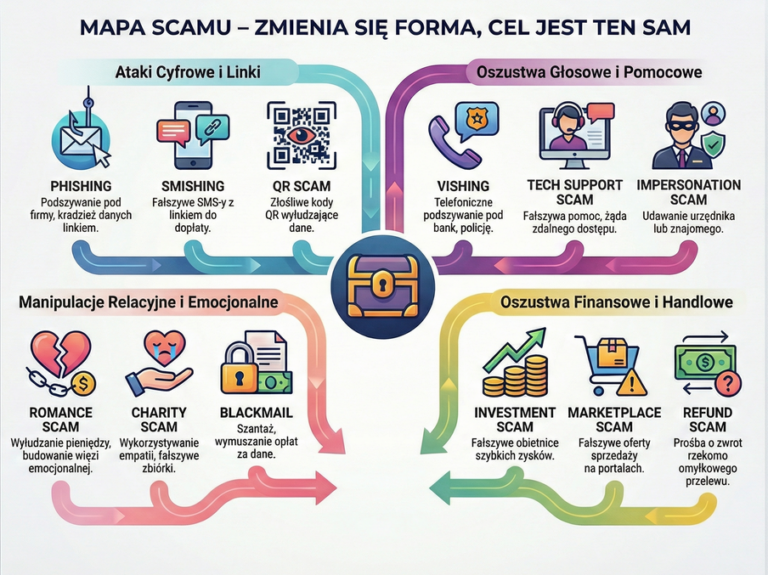

1. Inżynieria społeczna wspierana dezinformacją (narracyjny phishing)

Klasyczny phishing (np. mail „Twoja paczka czeka na dopłatę”) staje się coraz mniej skuteczny, bo nauczyliśmy się go rozpoznawać. Dlatego przestępcy sięgają po bardziej złożone scenariusze oparte na bieżących fake newsach.

- Mechanizm: przestępcy monitorują lub sami tworzą nośne, budzące lęk fałszywe informacje (np. „wielki wyciek danych z banków w Polsce”, „nowy podatek od oszczędności”).

- Atak: chwilę później otrzymujesz SMS lub e-mail, który nawiązuje do tego „newsa”: „W związku z wyciekiem danych (o którym czytałeś), prosimy o natychmiastowe zabezpieczenie konta poprzez ten link…”.

- Cel: dezinformacja tworzy stan zagrożenia i uzasadnia nietypową prośbę, zwiększając szansę, że ofiara poda swoje dane logowania na fałszywej stronie, dzięki czemu sprawcy uzyskają dostęp do jej pieniędzy.

2. Oszustwa inwestycyjne i „fake newsy ekonomiczne”

To jeden z najbardziej dochodowych obszarów cyberprzestępczości, w całości oparty na fabrykowaniu informacji.

- Mechanizm: przestępcy tworzą fałszywe artykuły, które idealnie imitują znane portale informacyjne (np. Onet, WP, Money.pl). Artykuły te zawierają sfabrykowane wywiady ze znanymi osobami (politykami, celebrytami, sportowcami), które rzekomo „niechcący zdradziły” sekret szybkiego zarobku na tajnej platformie inwestycyjnej.

- Atak: reklamy prowadzące do tych artykułów zalewają media społecznościowe. Ofiara, wierząc, że czyta rzetelny news, rejestruje się na fałszywej platformie i wpłaca pieniądze, które są natychmiast kradzione. Często jest potem manipulowana przez „doradców” (przestępców), aby wpłacać więcej.

- Cel: kradzież oszczędności życia pod pretekstem cudownej inwestycji uwiarygodnionej przez deepfake z autorytetem.

3. Deepfake – nowa broń w arsenale oszustów

Rozwój sztucznej inteligencji sprawił, że dezinformacja w cyberprzestępczości weszła na nowy poziom. Teraz można sfałszować nie tylko tekst, ale też głos i obraz.

- Oszustwa „na wnuczka” 2.0: Przestępcy potrafią sklonować głos bliskiej osoby na podstawie kilku sekund nagrania z mediów społecznościowych. Dzwonią do ofiary, a w słuchawce słychać łamiący się głos syna lub wnuka proszącego o pilny przelew z powodu rzekomego wypadku. To dezinformacja sensoryczna: wierzymy już nie tylko tylko treści, ale także własnym uszom.

- CEO Fraud (oszustwo na prezesa): w atakach na firmy przestępcy używają deepfake’ów wideo lub audio, podszywając się pod prezesa firmy i zlecając pracownikowi działu finansowego pilny, tajny przelew na podstawione konto.

4. Dezinformacja zdrowotna

Nie ma silniejszego lęku niż ten o życie własne lub bliskich. Kiedy boimy się choroby i śmierci, racjonalne myślenie często ustępuje miejsca desperacji. Cyberprzestępcy doskonale o tym wiedzą i wykorzystują ten moment słabości z pełnym cynizmem. Robią to na dwa główne sposoby:

A) Sprzedaż fałszywej nadziei (model „cudownego leku” i „cudownej terapii”) To najczęstsza i najbardziej dochodowa forma dezinformacji zdrowotnej. To cyfrowa wersja obwoźnego sprzedawcy magicznych eliksirów, tylko działająca na skalę milionową.

- Mechanizm: oszuści tworzą i kolportują fałszywe teorie o przyczynach chorób (np.: „wszystko to wina pasożytów/toksyn/zakwaszenia/metali ciężkich”) oraz podważają zaufanie do prawdziwej medycyny (np.: „lekarz wam o tym nie powie!”, „Spisek Big Pharmy!”, „dla lekarzy wyleczony pacjent to stracone pieniądze!” itp.).

- Atak: gdy ofiara jest już wystarczająco zdezorientowana, wystraszona i nieufna wobec lekarzy, podsuwa się jej jedyne „rozwiązanie”: cudowny suplement, badanie biorezonansem, odrobaczanie przez 21 dni, „lewoskrętną witaminę”, drogie urządzenie „oczyszczające” czy tajną terapię. Produkty te są medycznie bezwartościowe (lub warte grosze), ale sprzedawane w sklepach internetowych oszustów z gigantyczną marżą.

- Cel: budowanie fortun na dezinformacji. To okrutne, perfidne wyłudzanie pieniędzy od chorych ludzi w zamian za iluzję.

B) Zdrowie jako przynęta (model hakerski). W tym wariancie tematyka zdrowotna służy tylko jako wytrych do danych osobowych i konta bankowego.

- Mechanizm: rozsyłanie alarmujących wiadomości o nowych, rzekomo ukrywanych zagrożeniach, skażeniach czy epidemiach.

- Atak: oferowanie dostępu do „tajnych raportów medycznych” czy „listy bezpiecznych leków” w zamian za kliknięcie w link lub pobranie załącznika.

- Cel: plik często zawiera złośliwe oprogramowanie (malware), które wykrada dane logowania do banku z komputera ofiary lub szyfruje dysk dla okupu (ransomware).

Zrozumienie, że dezinformacja może być wstępem do kradzieży lub wyłudzenia pieniędzy, jest kluczowe dla naszego bezpieczeństwa. Weryfikacja informacji staje się więc nie tylko obowiązkiem obywatelskim, ale podstawowym elementem osobistej ochrony.